Zasady dotyczące przetwarzania danych osobowych (RODO) na stronie blog.weber-systems.pl.

Poprzez korzystanie ze strony blog.weber-systems.pl i akceptację warunków użytkownik dobrowolnie zgadza się na następujące terminy i warunki korzystania ze strony oraz przetwarzania danych:

Ogólne zasady przetwarzania danych użytkowników na stronie blog.weber-systems.pl.

Zgodnie z art. 13 ust. 1 i ust 2 ogólnego rozporządzenia Parlamentu Europejskiego i Rady (UE) z dnia 27 kwietnia 2016 r. w sprawie ochrony osób fizycznych w związku z przetwarzaniem danych osobowych i w sprawie swobodnego przepływu takich danych oraz uchylenia dyrektywy 95/46/WE (dalej: RODO) informujemy użytkowników strony blog.weber-systems.pl że:

1) Administratorem danych osobowych (ADO) użytkownika strony blog.weber-systems.pl jest: WEBERSYSTEMS Aleksander Weber z siedzibą w Szczecinie, ul. Monte Cassino 1/13, 70-464 Szczecin, NIP 851-296-72-12; w sprawie danych osobowych użytkownik może się z nami skontaktować na adres email: iod@weber.pl

2) Z administratorem (ADO) użytkownik może się kontaktować w sprawach ochrony swoich danych osobowych i realizacji swoich praw w następujący sposób: adres email: iod@weber.pl, tel.: 91 311 11 27; może również przesłać korespondencję w tej sprawie na adres siedziby jak w pkt 1.

3) Przy pierwszym kontakcie użytkownik może zostać poproszony o podanie imienia, nazwiska i numeru telefonu/adresu email; Dane osobowe użytkownika przetwarzane będą na podstawie art. 6 ust. 1 pkt b) RODO - WEBERSYSTEMS Aleksander Weber ma prawo przetwarzać dane osobowe użytkownika strony, który chce zawrzeć umowę lub skorzystać z innych usług oferowanych przez WEBERSYSTEMS Aleksander Weber - bez tego nie będzie możliwe zawarcie umowy ani skorzystanie z usług; gdy zostanie zawarta umowa, zmieni się podstawa przetwarzania danych osobowych użytkownika. Z uwagi na współpracę w zakresie obsługi administracyjnej możemy dane użytkownika strony blog.weber-systems.pl przekazać do Weber Nieruchomości Monika Weber z siedzibą w Szczecinie, ul. Monte Cassino 1/13, 70-464 Szczecin, (NIP: 851-283-64-44). Dane użytkownika strony możemy przekazać również naszym pracownikom i agentom. Każdy z ww. podmiotów jest zobowiązany do ochrony danych osobowych użytkownika strony blog.weber-systems.pl co najmniej w takim stopniu jak WEBERSYSTEMS Aleksander Weber, i nie będzie ich dalej przekazywać, jeśli nie uzyska na to zgody użytkownika lub nie będzie to wynikało z przepisów prawa.

4) Celem przetwarzania danych osobowych użytkownika jest zapewnienie pełnej możliwości korzystania ze strony blog.weber-systems.pl i wszelkich dostepnych na niej funkcjonalności oraz kontaktu pomiędzy podmiotem/firmą którą reprezentuję użytkownik strony a podmiotem/firmą WEBERSYSTEMS Aleksander Weber na potrzeby realizacji świadczonych przez WEBERSYSTEMS Aleksander Weber usług, a także potrzeb marketingu bezpośredniego naszych produktów i usług oraz w celu przesyłania informacji handlowych środkami komunikacji elektronicznej, a także wykrywania botów i nadużyć w usługach, pomiarów statystycznych i udoskonalenia usług - cele analityczne.

5) Dane osobowe użytkownika będą przechowywane przez okres niezbędny do realizacji zadań WEBERSYSTEMS Aleksander Weber, określonych w pkt. 3. i 4., nie dłużej jednak niż przez 12 miesięcy od końca roku, w którym dane użytkownik na przekazał. WEBERSYSTEMS Aleksander Weber dokona przeglądu danych osobowych w odpowiednich okresach w celu ustalenia ich dalszej przydatności.

6) Dane osobowe użytkownika nie będą wykorzystywane do podejmowania zautomatyzowanych decyzji w indywidualnych przypadkach, w tym do profilowania, ani nie będą przekazywane poza granice RP bez zgody użytkownika.

7) Użytkownik strony blog.weber-systems.pl ma prawo dostępu do treści swoich danych oraz prawo ich sprostowania, usunięcia („prawo do bycia zapomnianym”), ograniczenia przetwarzania, prawo do przenoszenia danych oraz prawo wniesienia sprzeciwu do przetwarzania danych.

8) Podanie danych osobowych jest dobrowolne, ale niezbędne dla realizacji celu, o którym mowa w pkt 3. i 4. Użytkownik strony blog.weber-systems.pl ma prawo do cofnięcia zgody w dowolnym momencie bez wpływu na zgodność z prawem przetwarzania, którego dokonano na podstawie zgody przed jej cofnięciem.

9) Użytkownikowi Przysługuje prawo do wniesienia skargi do organu nadzorczego zajmującego się ochroną danych osobowych.

Jeśli użytkownik strony blog.weber-systems.pl jest już naszym klientem i wyraził zgodę w umowie na przetwarzanie Swoich danych osobowych, zgodnie z art. 13 ust. 1 i ust 2 ogólnego rozporządzenia o ochronie danych osobowych z dnia 27 kwietnia 2016 r. (RODO) informujemy, że:

1) Administratorem danych osobowych (ADO) użytkownika strony blog.weber-systems.pl jest: WEBERSYSTEMS Aleksander Weber z siedzibą w Szczecinie, ul. Monte Cassino 1/13, 70-464 Szczecin, NIP 851-283-64-44; w sprawie danych osobowych użytkownik może się z nami skontaktować na adres email: iod@weber.pl

2) Z administratorem (ADO) użytkownik może się kontaktować w sprawach ochrony swoich danych osobowych i realizacji swoich praw w następujący sposób: adres email: iod@weber.pl, tel.: 91 311 11 27; może również przesłać korespondencję w tej sprawie na adres siedziby jak w pkt 1.

3) Podane przez użytkownika w umowie jego dane osobowe przetwarzane będą na podstawie art. 6 ust. 1 pkt b) RODO – WEBERSYSTEMS Aleksander Weber ma prawo przetwarzać dane osobowe osoby, która wyraziła na to wyraźną zgodę w określonym celu i/lub gdy jest to niezbędne do wykonania umowy lub skorzystania z innych usług oferowanych przez WEBERSYSTEMS Aleksander Weber. Z uwagi na współpracę w zakresie obsługi administracyjnej możemy ww. dane osobowe przekazać do Weber Nieruchomości z siedzibą w Szczecinie, ul. Monte Cassino 1/13, 70-464 Szczecin, (NIP: 851-283-64-44). Dane osobowe możemy przekazać również naszym pracownikom i agentom. Każdy z ww. podmiotów jest zobowiązany do ochrony danych osobowych użytkownika strony blog.weber-systems.pl co najmniej w takim stopniu jak WEBERSYSTEMS Aleksander Weber, i nie będzie ich dalej przekazywać, jeśli nie uzyska na to zgody użytkownika lub nie będzie to wynikało z przepisów prawa.

4) Celem przetwarzania danych osobowych użytkownika jest zapewnienie pełnej możliwości korzystania ze strony blog.weber-systems.pl i wszelkich dostepnych na niej funkcjonalności oraz kontaktu pomiędzy podmiotem/firmą którą reprezentuję użytkownik strony a podmiotem/firmą WEBERSYSTEMS Aleksander Weber na potrzeby realizacji świadczonych przez WEBERSYSTEMS Aleksander Weber usług, a także potrzeb marketingu bezpośredniego naszych produktów i usług oraz w celu przesyłania informacji handlowych środkami komunikacji elektronicznej.

5) Dane osobowe użytkownika będą przechowywane przez okres niezbędny do realizacji zadań WEBERSYSTEMS Aleksander Weber, określonych w pkt. 3. i 4., WEBERSYSTEMS Aleksander Weber dokona przeglądu danych

osobowych w okresach co 5 lat w celu ustalenia ich dalszej przydatności.

6) Dane osobowe użytkownika nie będą wykorzystywane do podejmowania zautomatyzowanych decyzji w indywidualnych przypadkach, w tym do profilowania, ani nie będą przekazywane poza granice RP bez zgody użytkownika.

7) Użytkownik strony blog.weber-systems.pl ma prawo dostępu do treści swoich danych oraz prawo ich sprostowania, usunięcia („prawo do bycia zapomnianym”), ograniczenia przetwarzania, prawo do przenoszenia danych oraz prawo wniesienia sprzeciwu do przetwarzania danych.

8) Podanie danych osobowych jest dobrowolne, ale niezbędne dla realizacji celu, o którym mowa w pkt 3. i 4. Użytkownik strony blog.weber-systems.pl ma prawo do cofnięcia zgody w dowolnym momencie bez wpływu na zgodność z prawem przetwarzania, którego dokonano na podstawie zgody przed jej cofnięciem.

9) Użytkownikowi Przysługuje prawo do wniesienia skargi do organu nadzorczego zajmującego się ochroną danych osobowych.

Administratorem danych osobowych (ADO) jest zobowiązany udzielić odpowiedzi na żądania osób, których dane dotyczą, bez zbędnej zwłoki – najpóźniej w terminie miesiąca, a jeżeli nie zamierza spełnić takiego żądania – podać tego przyczyny. W razie potrzeby termin ten może być przedłużony o kolejne dwa miesiące. Na podstawie art. 12 ust. 5 RODO, choć ww. działania Administratora są co do zasady wolne od opłat, to jeśli żądania są ewidentnie nieuzasadnione lub nadmierne, w szczególności ze względu na swój ustawiczny charakter, Administrator, wykazując powyższe, może (i) pobrać stosowną opłatę, uwzględniającą administracyjne koszty udzielania informacji, prowadzenia komunikacji lub podjęcia stosownych żądanych działań albo (ii) odmówi podjęcia działań w związku z żądaniem.

Informujemy, iż aktualne pouczenia i informacje dotyczące przetwarzania danych osobowych dostępne są także na stronie blog.weber-systems.pl/#fom_gdpr

Użytkownik strony blog.weber-systems.pl akceptuje fakt i zostaje poinformowany rownież o tym, że przed realizacją jego uprawnień będziemy musieli się upewnić, że jest Tym za kogo się podaje, czyli odpowiednio go zidentyfikować i zweryfikować.

Przetwarzanie danych użytkowników w trakcie korzystania z funkcjonalności oferowanej przez mapy Google osadzone na stronie blog.weber-systems.pl.

Użytkownik wyraża zgodę na przetwarzanie swoich danych osobowych przez WEBERSYSTEMS Aleksander Weber i Google LLC, w celu wyświetlania kafelków mapy oferowanej przez usługi Google, geokodowania adresów oraz obliczania i wyświetlania kierunków oraz tras dojazdu.

Użytkownik wyraża zgodę na przetwarzanie swoich danych osobowych za pośrednictwem wywołań interfejsu API map przez dostawcę API firmę Google LLC w celu geokodowania (przekształcania adresów na współrzędne), odwrotnego geokodowania i generowania wskazówek (np. wskazówek dojazdu).

Niektóre elementy wizualne map Google korzystają z bibliotek zewnętrznych, które są ładowane przez sieć. Obecnie biblioteki to Google Maps, Open Street Map, jQuery DataTables i FontAwesome. Podczas ładowania zasobów przez sieć serwer zewnętrzny otrzyma Twój adres IP i ciąg znaków User Agent spośród innych szczegółów. Zapoznaj się z Polityką prywatności odpowiednich bibliotek, aby uzyskać szczegółowe informacje na temat tego, w jaki sposób wykorzystują dane i proces, aby wykonywać swoje prawa zgodnie z regulacjami RODO.

Skrypty zaimplementowane na tej stronie wykorzystują jQuery DataTables do wyświetlania sortowalnych i przeszukiwalnych tabel, takich jak te widoczne na Zaawansowanej liście znaczników i na stronie edycji mapy. jQuery DataTables w pewnych okolicznościach używa pliku cookie do zapisania, a następnie przywołania "stanu" danej tabeli - czyli wyszukiwanego terminu, kolumny sortowania i porządku oraz bieżącej strony. Dane są przechowywane w pamięci lokalnej i przechowywane, dopóki nie zostanie to wyczyszczone ręcznie. żadne biblioteki używane przez skrypty zaimplementowane na tej stronie nie przekazują tych informacji.

Zobacz tutaj i tutaj, aby zapoznać się z warunkami Google. Zobacz także Politykę prywatności Google. Nie wysyłamy dostawcy API żadnej informacji umożliwiającej identyfikację użytkownika ani informacji, które mogłyby jednoznacznie zidentyfikować twoje urządzenie.

Pozostali (mogący pośredniczyć w przesyłaniu danych pomiędzy stroną a użytkownikiem) odbiorcy danych osobowych użytkownika strony blog.weber-systems.pl

Odbiorcami danych osobowych użytkownika strony blog.weber-systems.pl, z uwagi na geolokalizację, wtyczki i pluginy, w tym przyciski interakcji z usługami socialmedia wykorzystywane na stronie, oraz usługi oferowane przez dostawcę usługi hostingu tej strony na którego serwerach jest utrzymywana ta strona, mogą być następujące podmioty na terenie EU lub w Stanach Zjednoczonych:

Facebook, Inc., 1601 Willow Road, Menlo Park, California 94025

Google LLC, 1600 Amphitheatre Parkway, Mountain View, CA 94043, USA

Internet Corporation for Assigned Names and Numbers, Los Angeles 12025 Waterfront Drive, Suite 300, CA 90094-2536, USA,

Iron Mountain Intellectual Property Management Inc., San Diego, 9210 Sky Park Court, Suite 220, CA 92123, USA,

LiveChat, Inc., One International Place Suite 1400 Boston, MA 02110-2619 United States of America,

NeuStar, Inc., Sterling, Loudoun Tech Center, 46000 Center Oak Plaza, VA 20166, USA,

nazwa.pl sp. z o.o. z siedzibą w Krakowie, ul. Mieczysława Medweckiego 17, 31-870 Kraków

Public Interest Registry, Reston, 1775 Wiehle Avenue, Suite 100, VA 20190, USA,

Verisign, Inc., Reston, 12061 Bluemont Way, VA 20190, USA.

Użytkownika strony informujemy, że Komisja Europejska nie wyraziła opinii co do odpowiedniego stopnia ochrony danych osobowych reprezentowanego przez Stany Zjednoczone. Wymienione powyżej podmioty Facebook Inc., Google LLC, NeuStar, Inc. są jednakże członkami Privacy Shield Framework. Więcej na temat Privacy Shield Framework można dowiedzieć się na stronie: https://www.privacyshield.gov/list

Środki techniczne podnoszące bezpieczeństwo ochrony danych osobowych, które możemy dodatkowo stosować, lub stosujemy na stronie blog.weber-systems.pl

Na naszych stronach stosujemy szereg rozwiązań podnoszących komfort i bezpieczeństwo w zakresie ochrony prywatności naszych użytkowników, mogą to być np. DNSSEC, SSL i DNSAnycast, oraz system IDS do wykrywania botów i nadużyć w usługach:

Szyfrowana komunikacja ze stroną przy wykorzystaniu protokołu SSL - Użytkownik korzystający z tej strony może być dodatkowo chroniony przy pomocy protokołu SSL. Jest to protokół sieciowy szyfrujący informacje i zapewniający poufność transmisji danych przesyłanych pomiędzy osobą odwiedzającą a serwerem, na którym znajduje się strona. CAA pozwala zaś określić właścicielowi domeny, który Urząd Certyfikacji może wystawiać dla niej SSL, dzięki czemu ogranicza ryzyko wydania błędnych lub fałszywych certyfikatów. Użytkownik po wejściu na stronę blog.weber-systems.pl powinien dodatkowo we własnym zakresie zweryfikować czy w pasku adresu w przeglądarce widoczny jest symbol zamknietej kłódki świadczący o szyfrowaniu połączenia z serwerem na którym znajduje się strona blog.weber-systems.pl. W celu zapewnienia bezpieczeństwa danych przesyłanych za pośrednictwem strony oraz jej formularzy należy każdorazowo zweryfikować ważność certyfikatu (informacje dostępne po kliknięciu na kłódkę) oraz to, czy został on wystawiony dla danego adresu strony.

DNS Anycast - technologia, która przyspiesza odpowiedzi serwerów DNS. Poprzez wykorzystanie tego rozwiązania zapytanie o konkretną domenę jest przekierowane do najbliższego punktu w zasięgu użytkownika. Działanie systemu można zobrazować w następujący sposób: jeżeli użytkownik wyśle zapytanie, przebywając np. w Lizbonie u wybrzeży Atlantyku, do serwera znajdującego się w Krakowie, to dzięki DNS Anycast odpowie mu - znacznie bliżej położony - serwer we Frankfurcie, utrzymujący w pamięci informacje na temat domeny, z którą chciał połączyć się użytkownik.

DNS SEC (Security Extensions) - protokół dzięki któremu użytkownicy odwiedzający Twoją stronę będą chronieni przed cyberprzestępstwami, a w szczególności przed przekierowaniem domen na strony WWW wyłudzające dane (phishing). DNSSEC zabezpiecza informacje DNS przed sfałszowaniem i modyfikacją poprzez wykorzystanie kryptografii asymetrycznej i podpisów cyfrowych.

Dziękujemy za zapoznanie się z polityką przetwarzania danych osobowych zamieszczoną na stronie blog.weber-systems.pl

Zamknij

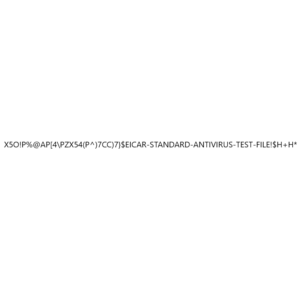

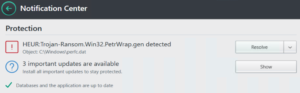

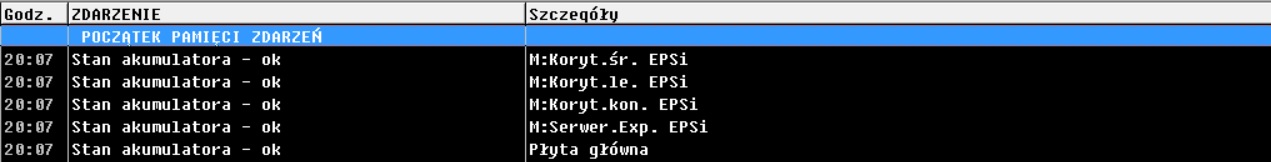

Mamy dla was zagadkę na weekend:) Co się stanie gdy w miejscu swojego loginu, hasła trzymanego w plain text, lub np. sygnaturze swojej poczty zastosujecie poniższy string z obrazka ? Jak myślicie co się jeszcze stanie np. z logami na serwerze gdzie ustawicie takie hasło do konta

Mamy dla was zagadkę na weekend:) Co się stanie gdy w miejscu swojego loginu, hasła trzymanego w plain text, lub np. sygnaturze swojej poczty zastosujecie poniższy string z obrazka ? Jak myślicie co się jeszcze stanie np. z logami na serwerze gdzie ustawicie takie hasło do konta ![]() ? Dla dociekliwych obowiązkowa lektura : https://www.sec.cs.tu-bs.de/pubs/2017-asiaccs.pdf

? Dla dociekliwych obowiązkowa lektura : https://www.sec.cs.tu-bs.de/pubs/2017-asiaccs.pdf

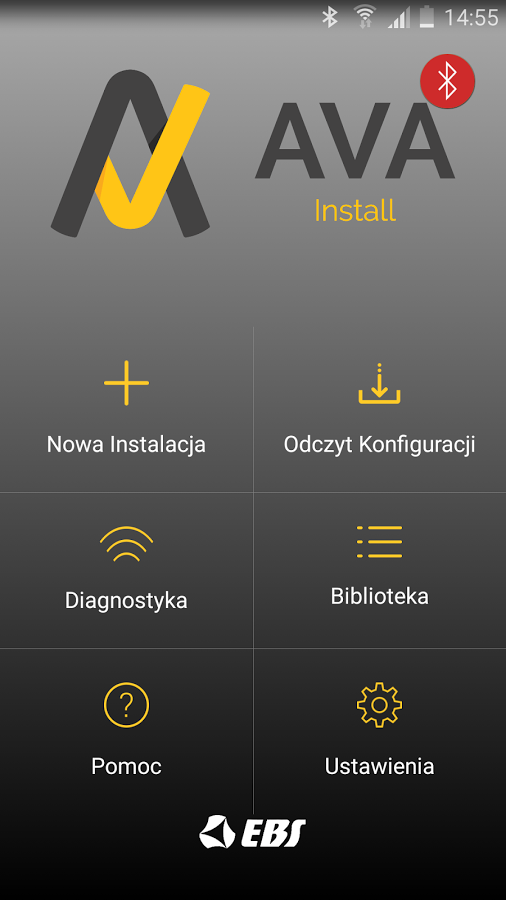

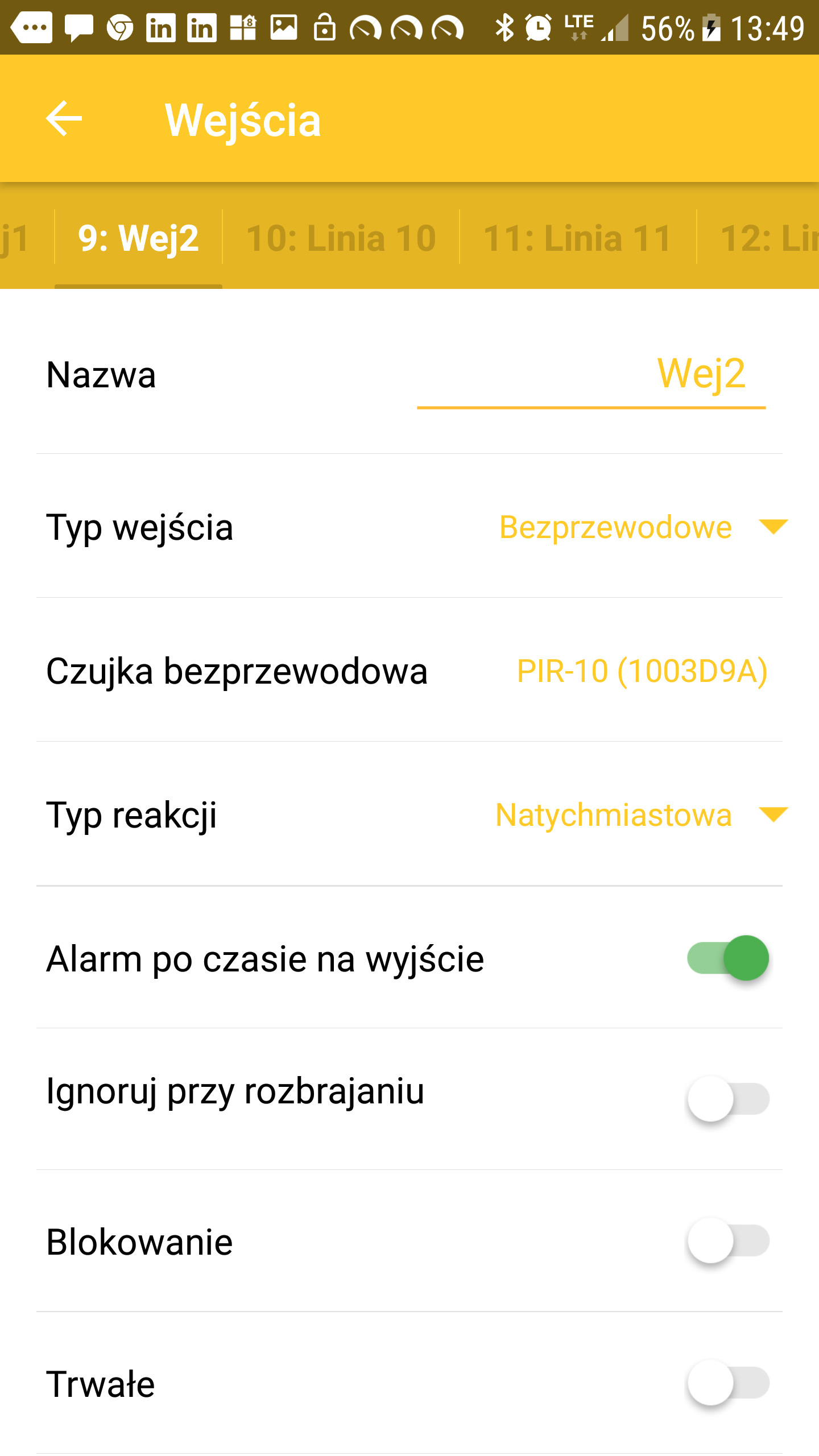

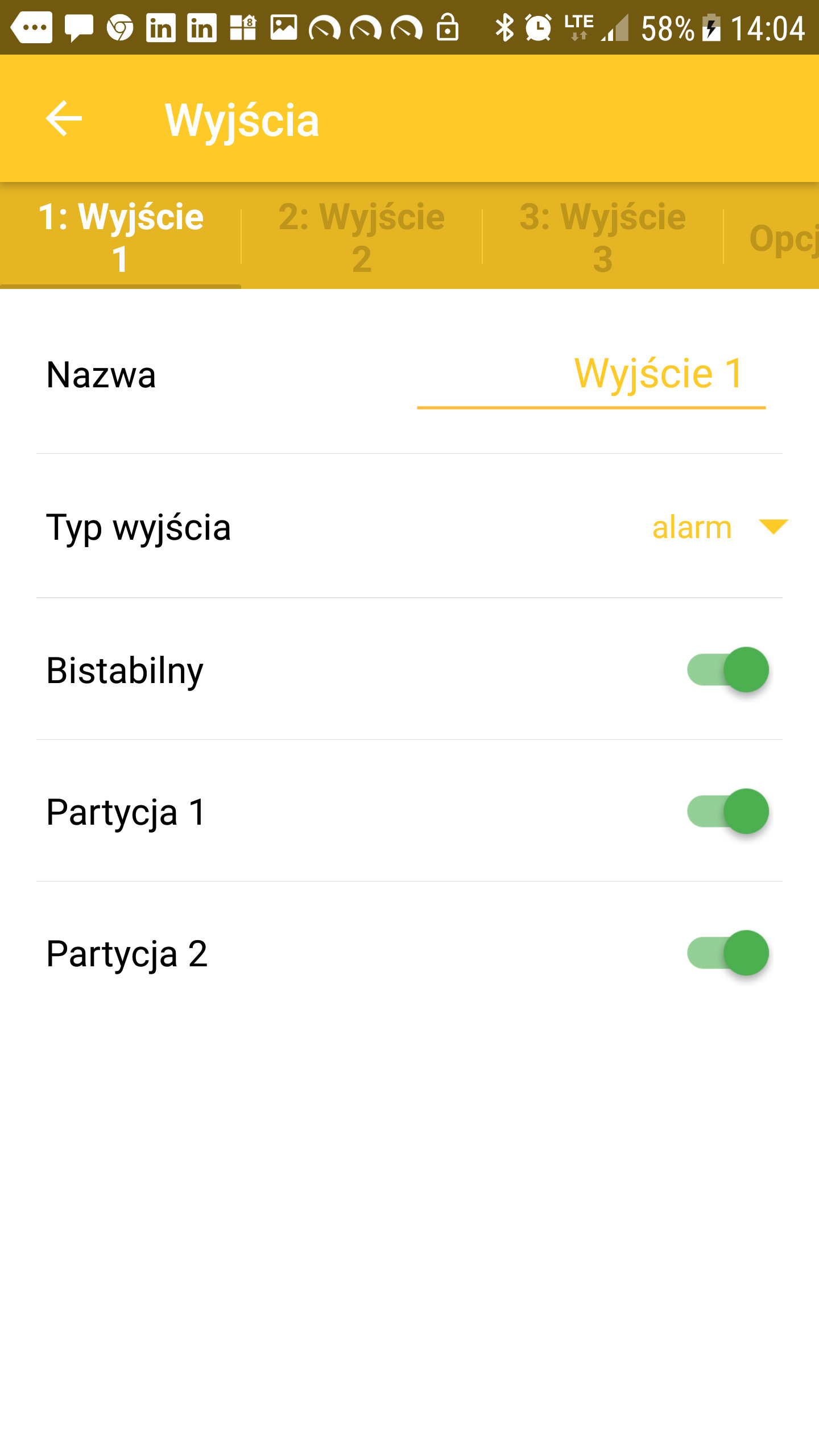

Go App

Go App